Digitale Zwillinge revolutionieren die Industrie, aber ihre Cybersicherheit ist oft eine Herausforderung.

Wir bei newroom connect sehen täglich, wie wichtig robuste Digital Twin Cybersecurity für den Schutz sensibler Daten und Prozesse ist.

In diesem Beitrag teilen wir unsere Top-Tipps, um deine digitalen Zwillinge vor Cyberangriffen zu schützen und ihre Integrität zu bewahren.

Was sind die Grundlagen der Digital Twin Cybersecurity?

Cybersicherheit für digitale Zwillinge ist kein optionales Extra – sie ist absolut entscheidend. Digitale Zwillinge enthalten oft hochsensible Daten über Geschäftsprozesse, Produkte und Kunden. Ein erfolgreicher Cyberangriff kann zu massiven finanziellen Verlusten und Betriebsunterbrechungen führen.

Häufige Bedrohungen für digitale Zwillinge

Die größten Gefahren für digitale Zwillinge sind Datenlecks, Manipulation und unbefugter Zugriff. Cyberkriminelle versuchen, vertrauliche Informationen zu stehlen oder die Funktionsweise des digitalen Zwillings zu sabotieren. Diese Sorge ist nicht unbegründet, denn die Angriffsfläche wächst mit zunehmender Komplexität der Systeme.

Auswirkungen von Sicherheitsverletzungen

Die Folgen eines erfolgreichen Angriffs können verheerend sein. Neben direkten finanziellen Schäden drohen Reputationsverluste, rechtliche Konsequenzen und der Verlust von Wettbewerbsvorteilen. Diese Zahlen unterstreichen die Notwendigkeit robuster Sicherheitsmaßnahmen.

Effektive Schutzmaßnahmen implementieren

Um digitale Zwillinge wirksam zu schützen, musst du mehrere Schritte unternehmen. Implementiere eine starke Zugriffskontrolle mit Multi-Faktor-Authentifizierung (MFA). Experten empfehlen mindestens eine Zwei-Faktor-Authentifizierung als Basis. Verschlüssele alle sensiblen Daten, sowohl bei der Übertragung als auch bei der Speicherung. Moderne Verschlüsselungstechniken wie AES-256 für gespeicherte Daten bieten hier einen hohen Schutz.

Regelmäßige Sicherheitsüberprüfungen

Führe regelmäßige Sicherheitsaudits durch, um Schwachstellen frühzeitig zu erkennen. Automatisierte Tools zur kontinuierlichen Überwachung können dabei helfen, potenzielle Bedrohungen in Echtzeit zu identifizieren. Denk daran, deine Mitarbeiter regelmäßig in Sachen Cybersicherheit zu schulen. Eine starke Sicherheitskultur im Unternehmen ist unerlässlich und oft der beste Schutz gegen Social-Engineering-Angriffe.

Aktualisierung und Patch-Management

Halte alle Systeme und Software stets auf dem neuesten Stand. Viele Angriffe nutzen bekannte Schwachstellen aus, die durch regelmäßige Updates (oft als „Patches“ bezeichnet) geschlossen werden können. Ein effektives Patch-Management ist daher ein Eckpfeiler der Digital Twin Cybersecurity.

Die konsequente Umsetzung dieser Maßnahmen kann das Risiko von Cyberangriffen auf deine digitalen Zwillinge deutlich reduzieren. Denk jedoch daran, dass Cybersicherheit ein fortlaufender Prozess ist, der ständige Wachsamkeit erfordert. Im nächsten Abschnitt werden wir uns mit fortgeschrittenen Strategien befassen, die deine Sicherheitsmaßnahmen auf die nächste Stufe heben.

Wie sicherst du digitale Zwillinge effektiv ab?

Digitale Zwillinge erfordern robuste Sicherheitsmaßnahmen, um ihre Integrität zu gewährleisten. Eine effektive Absicherung beginnt mit einer starken Zugriffskontrolle. Experten empfehlen mindestens eine Zwei-Faktor-Authentifizierung für alle Benutzer, wobei eine Multi-Faktor-Authentifizierung noch mehr Schutz bietet.

Verschlüsselung spielt eine zentrale Rolle bei der Sicherung digitaler Zwillinge. Moderne Techniken wie AES-256 für gespeicherte Daten und TLS für die Datenübertragung (zwei bewährte Standards in der Cybersicherheit) schützen sensible Informationen vor unbefugtem Zugriff.

Kontinuierliche Überwachung und Audits

Ein System zur kontinuierlichen Überwachung deiner digitalen Zwillinge ist unerlässlich. Automatisierte Tools erkennen Anomalien in Echtzeit und identifizieren potenzielle Bedrohungen frühzeitig. Ergänze dies durch regelmäßige manuelle Sicherheitsaudits, um Schwachstellen aufzudecken, die automatisierte Systeme möglicherweise übersehen.

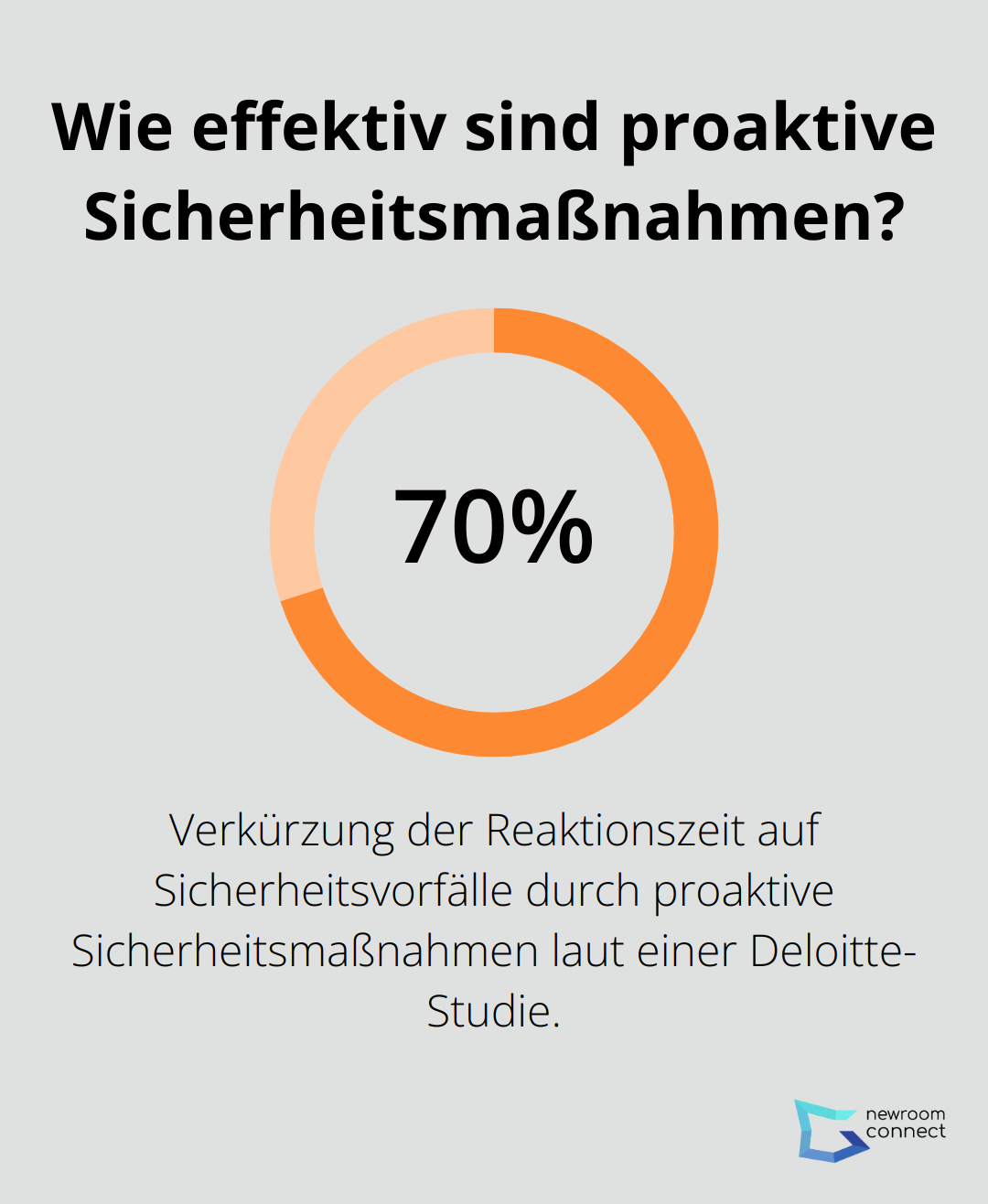

Eine Studie von Deloitte zeigt, dass Unternehmen mit proaktiven Sicherheitsmaßnahmen ihre Reaktionszeit auf Sicherheitsvorfälle um bis zu 70% verkürzen können. Dies unterstreicht die Bedeutung einer vorausschauenden Strategie für die Cybersicherheit digitaler Zwillinge.

Mitarbeiterschulung und Sicherheitskultur

Deine Mitarbeiter bilden oft die erste Verteidigungslinie gegen Cyberangriffe. Führe regelmäßige Schulungen durch, um das Bewusstsein für Cybersicherheit zu schärfen. Eine Studie von Kaspersky belegt, dass Unternehmen mit gut geschulten Mitarbeitern 50-60% weniger Sicherheitsvorfälle erleben.

Fördere aktiv eine Kultur der Sicherheit in deinem Unternehmen. Ermutige Mitarbeiter, verdächtige Aktivitäten zu melden und sicherheitsbewusste Entscheidungen zu treffen. Dies kann den entscheidenden Unterschied zwischen einem verhinderten Angriff und einer kostspieligen Sicherheitsverletzung ausmachen.

Anpassung an neue Bedrohungen

Die Cybersicherheitslandschaft entwickelt sich ständig weiter. Bleib wachsam und passe deine Strategien kontinuierlich an neue Bedrohungen an. Implementiere ein System zur Bedrohungsanalyse, das aktuelle Trends in der Cyberkriminalität verfolgt und deine Sicherheitsmaßnahmen entsprechend aktualisiert.

Im nächsten Abschnitt werden wir uns mit fortgeschrittenen Strategien befassen, die deine Sicherheitsmaßnahmen für digitale Zwillinge auf ein noch höheres Niveau heben.

Wie setzt du KI für fortschrittliche Digital Twin Sicherheit ein?

Künstliche Intelligenz (KI) und maschinelles Lernen (ML) revolutionieren die Cybersicherheit für digitale Zwillinge. Diese Technologien ermöglichen eine proaktive Bedrohungserkennung, die weit über traditionelle Methoden hinausgeht. KI-gestützte Sicherheitssysteme analysieren kontinuierlich Datenströme und Nutzerverhalten, um Anomalien in Echtzeit zu erkennen und sich an neue Bedrohungsmuster anzupassen.

Echtzeitanalyse und Anomalieerkennung

KI-Algorithmen verarbeiten riesige Datenmengen in Sekundenschnelle und identifizieren verdächtige Muster, die menschlichen Analysten möglicherweise entgehen. Diese Fähigkeit zur Echtzeitanalyse (oft als „Real-Time Threat Intelligence“ bezeichnet) verbessert die Reaktionsgeschwindigkeit auf potenzielle Bedrohungen erheblich.

Prädiktive Sicherheit

Fortschrittliche KI-Systeme gehen über die reine Erkennung hinaus und nutzen prädiktive Analysen, um zukünftige Bedrohungen vorherzusagen. Sie lernen aus vergangenen Angriffsmustern und identifizieren potenzielle Schwachstellen, bevor Angreifer sie ausnutzen können.

Zero-Trust als Grundprinzip

Ein weiterer Eckpfeiler moderner Digital Twin Sicherheit ist die Implementierung einer Zero-Trust-Architektur. Digitale Zwillinge können im Kontext unternehmensübergreifender Geschäftsmodelle und Anwendungen eingesetzt werden. Dieses Konzept geht davon aus, dass kein Nutzer oder Gerät automatisch vertrauenswürdig ist – auch nicht innerhalb des Unternehmensnetzwerks. Jeder Zugriff wird streng überprüft und nur minimal notwendige Rechte werden gewährt.

Netzwerksegmentierung und Zugriffskontrollen

Die Umsetzung von Zero-Trust erfordert eine gründliche Segmentierung deiner Netzwerke und Anwendungen. Du definierst klare Zugriffsrichtlinien für jeden Benutzer und jedes Gerät. Starke Authentifizierungsmechanismen und durchgängige Verschlüsselung sind dabei unerlässlich.

Incident Response vorbereiten

Trotz aller Vorkehrungen musst du auf den Ernstfall vorbereitet sein. Ein umfassender Incident-Response-Plan ist unerlässlich. Dieser Plan sollte klar definierte Rollen, Verantwortlichkeiten und Eskalationsprozesse enthalten. Regelmäßige Übungen und Simulationen helfen, Schwachstellen aufzudecken und die Reaktionszeit zu verbessern.

Automatisierte Reaktionsmechanismen

Integriere automatisierte Reaktionsmechanismen in deine Sicherheitsinfrastruktur. Diese können bei erkannten Bedrohungen sofort Gegenmaßnahmen einleiten, noch bevor menschliche Analysten eingreifen. Solche Systeme reduzieren die Reaktionszeit auf Sekunden und minimieren potenzielle Schäden.

Kontinuierliche Anpassung

Die Cybersicherheitslandschaft entwickelt sich ständig weiter. Deine KI-gestützten Sicherheitssysteme müssen sich kontinuierlich anpassen und lernen. Implementiere ein System zur Bedrohungsanalyse, das aktuelle Trends in der Cyberkriminalität verfolgt und deine Sicherheitsmaßnahmen entsprechend aktualisiert.

Abschließende Gedanken

Die Cybersicherheit digitaler Zwillinge ist entscheidend für den Erfolg moderner Unternehmen. Robuste Schutzmaßnahmen wie Multi-Faktor-Authentifizierung, starke Verschlüsselung und Zero-Trust-Architekturen bilden das Fundament einer effektiven Digital Twin Cybersecurity-Strategie. Kontinuierliche Überwachung und der Einsatz fortschrittlicher Technologien wie KI sind unerlässlich, um mit der sich ständig weiterentwickelnden Bedrohungslandschaft Schritt zu halten.

Neue Technologien bringen nicht nur Chancen, sondern auch Herausforderungen mit sich. Quantencomputer könnten bestehende Verschlüsselungsmethoden obsolet machen, während das Internet der Dinge die Angriffsfläche erheblich erweitert. Um diesen Herausforderungen zu begegnen, musst du deine Sicherheitsmaßnahmen kontinuierlich anpassen und verbessern (dies gilt besonders für komplexe Systeme wie digitale Zwillinge). Investiere in Schulungen, bleib über neue Bedrohungen informiert und fördere eine Kultur der Sicherheit in deinem Unternehmen.

Wenn du deine digitalen Zwillinge effektiv schützen und ihr volles Potenzial ausschöpfen möchtest, solltest du dir newroom connect ansehen. Diese innovative Plattform bietet nicht nur hochmoderne Sicherheitsfunktionen, sondern ermöglicht es dir auch, beeindruckende virtuelle Erlebnisse zu schaffen. Mit newroom connect kannst du sicher sein, dass deine digitalen Assets geschützt sind, während du die Grenzen des Möglichen in der virtuellen Welt erkundest.